Índice:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:37.

- Última modificação 2025-01-23 15:03.

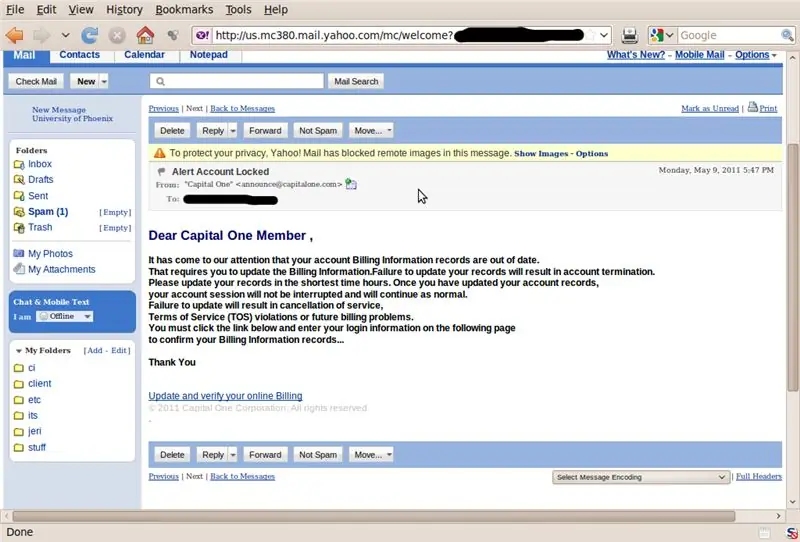

Sempre há pessoas que querem roubar suas informações pessoais e o que você possui. Essas pessoas vão pescar (phishing) em busca de suas informações, enviando a você um e-mail falso de uma instituição bancária ou outra entidade financeira. Veremos como reconhecer uma dessas falsificações. Normalmente, eles devem ser enviados para a sua pasta de spam, mas alguns conseguem. Na foto está uma que recebi recentemente.

Existem muitos sinais reveladores de um e-mail fraudulento.

- Endereço de e-mail do remetente. Para lhe dar uma falsa sensação de segurança, a linha “De” pode incluir um endereço de e-mail com aparência oficial que pode, na verdade, ser copiado de um original. Endereços de e-mail podem ser facilmente falsificados, então só porque parece que são de alguém em quem você confia, você nem sempre pode ter certeza.

- Anexos. Semelhante aos links falsos, os anexos podem ser usados em e-mails fraudulentos. Nunca clique ou abra um anexo. Isso pode fazer com que você baixe um spyware ou vírus. Capital One nunca enviará a você por e-mail um anexo ou uma atualização de software para instalar em seu computador. Em geral, nunca abra anexos inesperados de ninguém.

- Saudação genérica. Um e-mail fraudulento típico terá uma saudação genérica, como “Prezado titular da conta”.

- Falsa sensação de urgência. A maioria dos e-mails fraudulentos ameaça encerrar sua conta ou cobrar alguma penalidade se você não responder imediatamente. Um e-mail que solicita com urgência o fornecimento de informações pessoais confidenciais é geralmente fraudulento.

- Erros de digitação e gramaticais. Erros como esses são um sinal claro de que o e-mail é fraudulento.

- Trate todos os links em e-mails como potencialmente inseguros. Muitos e-mails fraudulentos têm um link que parece válido, mas o direciona para um site falso que pode ou não ter um URL diferente do link. Como sempre, se parecer suspeito, não clique nele.

Etapa 1: Olhando mais de perto

Este e-mail parece tão oficial, mas é muito enganador. Se você descer e olhar "Atualizar e verificar seu faturamento online", é como um site falso que rouba suas informações pessoais. Se você passar o mouse sobre o link (NÃO CLIQUE DUPLO !!!), deverá ver para onde o link realmente vai. Sites legítimos não têm humbers (também conhecido como endereço IP) antes do nome da empresa. A segunda imagem mostra o site "Capital One" real. O url, como você pode ver, parece um site real, sem números na frente. Você determinou que este é um e-mail falso.

Etapa 2: Confirmando que isto é uma falsificação

Você vai querer ir para www.netcraft.com e usar sua página da web para determinar a quem pertence o site. Normalmente, eu apenas pego o endereço IP (apenas os números e pontos) para usar como entrada. Nesse caso, é: 109.169.64.138. Deixe o site fazer uma pesquisa. Se fosse um site legítimo, você veria as informações para "Capital One". Neste caso, nenhuma informação é fornecida. Um dado morto é um e-mail de phishing. Não exclua o e-mail ainda.

Observação: os usuários do Linux na linha de comando podem usar:

$ nslookup 109.169.64.138

$ nslookup www.capitalone.com

Etapa 3: O que fazer a seguir?

Todo site financeiro geralmente tem uma página especial para relatar e-mails como este. Para sua segurança é melhor deixá-los lidar com isso. Além disso, de certa forma, eles têm o dever de lidar com e-mails de phishing. Na maioria dos casos, há um endereço de e-mail para fazer essas denúncias e geralmente é na forma de abuse@companyname.com.

Etapa 4: Não preencha formulários

Por fim, um amigo meu me enviou esta captura de tela. Você nunca deve preencher formulários solicitando suas informações privadas. Instituições financeiras reais não enviam esse tipo de solicitação. Notifique a instituição imediatamente.

www.fbi.gov/scams-safety/e-scams é um bom lugar para descobrir os golpes mais recentes.

Boa sorte e seja cauteloso!

Etapa 5: apenas seja um usuário comum

Indiretamente anexado a este tópico, alguns e-mails podem conter malware (software que intencionalmente prejudicará seu computador ou comprometerá a segurança). Em todos os meus anos de trabalho como técnico, todos, embora usuários da Apple, Microsoft ou Linux, desejam executar como administrador de sistema, superusuário ou root. É aqui que o usuário tem energia ilimitada em um sistema. A desvantagem disso é que, se você receber um e-mail com malware, o malware terá controle total sobre sua máquina como se estivesse no teclado. Embora possa haver alguma viagem de poder ou medo de uma experiência Hal de "Odisséia no Espaço 2001", não é do seu interesse ser um usuário regular em vez de um superusuário.

Uma maneira de contornar isso é configurar contas de usuário que não tenham poderes de administrador de sistema para uso diário. Quando você precisa ir para o modo de administrador, pode executar programas especiais para limitar o tempo no modo de superusuário. Assim, você reduz sua exposição a problemas de malware. Com o Microsoft, o Windows tem uma estrutura de comando "rodar como" e o Linux e a Apple têm uma estrutura de comando "sudo". Conhecer essas técnicas poupará muita dor de cabeça.

Duas outras dicas: Mude as senhas de todos os usuários e desabilite todas as contas de convidados. O pessoal de suporte do seu computador pode ajudá-lo com tudo isso.

windows.microsoft.com/en-US/windows-vista/What-happened-to-the-Run-as-commandhttps://www.howtogeek.com/howto/windows-vista/enable-run- command-on-windows-vista-start-menu /

Etapa 6: Cartas fraudulentas

Este é apenas um trabalho fraudulento. Fazia muito tempo que não via um como este. Recebi um e-mail. -------------------------------------------------- ---------------------------

Em nome dos curadores e executores do espólio do falecido Engr. Theo Albrecht. Certa vez, avisei que minha carta anterior foi devolvida sem ser entregue. Por meio deste, tento entrar em contato com você novamente por este mesmo endereço de e-mail no WILL. Desejo notificá-lo que o falecido Engr. Theo Albrecht fez de você um beneficiário de sua VONTADE. Ele deixou a soma de cinco milhões e cem mil dólares apenas (US $ 5, 100.000,00) para você no Codicil e último testamento de sua VONTADE.

Por favor, se houver esperança de ser contatado, tente entrar em contato o mais rápido possível para que eu possa concluir meu trabalho. Espero ouvir de você em nenhum momento distante.

Nota: Aconselhamos que me contate com os meus dados pessoais Email: xxxxx

Aguardo sua resposta imediata.

Atenciosamente, Barrister Thomas Thompson Esq ------------------------------------------ ---------------------------------

Recomendado:

Faça seu próprio adaptador Rock Band Ekit (sem adaptador legado), de forma não destrutiva !: 10 etapas

Faça seu próprio adaptador Rock Band Ekit (sem adaptador legado), de forma não destrutiva !: Depois de ouvir um host de podcast popular mencionar sua preocupação com a morte do adaptador USB legado com fio, procurei uma solução DIY para conectar um eKit melhor / personalizado ao RB . Obrigado ao Sr. DONINATOR no Youtube que fez um vídeo detalhando seu p

Lente macro faça você mesmo com AF (diferente de todas as outras lentes macro faça você mesmo): 4 etapas (com fotos)

Lente macro faça você mesmo com AF (diferente de todas as outras lentes macro faça você mesmo): Já vi muitas pessoas fazendo lentes macro com um kit de lentes padrão (geralmente de 18-55 mm). A maioria deles são lentes fixadas na câmera ao contrário ou com o elemento frontal removido. Existem desvantagens para ambas as opções. Para montar a lente

Chapéu, não chapéu - um chapéu para pessoas que realmente não usam chapéus, mas gostariam de ter um chapéu Experiência: 8 etapas

Chapéu, não chapéu - um chapéu para pessoas que realmente não usam chapéus, mas gostariam de ter um chapéu Experiência: Sempre desejei ser uma pessoa que gostava de chapéus, mas nunca encontrei um chapéu que funcionasse para mim. Este " Chapéu, não chapéu " ou fascinator, como é chamado, é uma solução crocante para o meu problema de chapéu em que eu poderia participar do Kentucky Derby, vacu

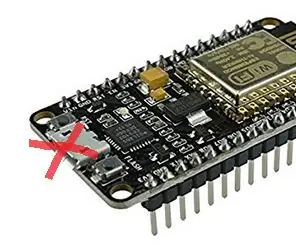

Porta USB NODEMcu não funciona? Faça upload do código usando o módulo USB para TTL (FTDI) em apenas 2 etapas: 3 etapas

Porta USB NODEMcu não funciona? Faça upload do código usando o módulo USB para TTL (FTDI) em apenas 2 etapas: Cansado de conectar muitos fios do módulo USB para TTL ao NODEMcu, siga estas instruções para fazer upload do código em apenas 2 etapas. Se a porta USB do NODEMcu não está funcionando, então não entre em pânico. É apenas o chip do driver USB ou o conector USB

Faça você mesmo USB-C para cabo de fone de ouvido MMCX (se você não pode comprar, construa!): 4 etapas

Faça você mesmo USB-C para cabo de fone de ouvido MMCX (se você não pode comprar, construa!): Depois de muita frustração, tentando, sem sucesso, encontrar uma solução USB-C para meus fones de ouvido de última geração com conectores MMCX removíveis, decidi remendar juntos um cabo usando um conversor digital para analógico USB-C adaptado e um cabo de 3,5 mm para MMCX