Índice:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:38.

- Última modificação 2025-01-23 15:03.

O objetivo deste instrutível é mostrar como se conectar automaticamente e com segurança de seu Raspberry Pi a um servidor remoto em nuvem (e vice-versa) para realizar backups e atualizações etc. Para fazer isso, você usa pares de chaves SSH que elimina a necessidade de lembrar as senhas e fornece uma conexão mais segura.

(CAVEAT - Não tente fazer isso se você não for competente na configuração das permissões do Linux, caso contrário, você tornará seus sistemas mais vulneráveis a ataques de hackers.)

Requisitos

1. Raspberry Pi com uma interface de linha de comando (CLI) como você veria no Putty.

2. Acesso a um servidor de nuvem remoto hospedado por digamos OVH ou DigitalOcean, com um CLI.

3. Um laptop ou PC Windows com Putty e PuttyGen instalados.

Premissas

1. Você tem algum conhecimento dos comandos do Linux

2. Você pode acessar seu servidor remoto usando processos manuais convencionais, por exemplo, FTP.

3. Você terá o PuttyGen pré-instalado em seu PC com Windows

Passos

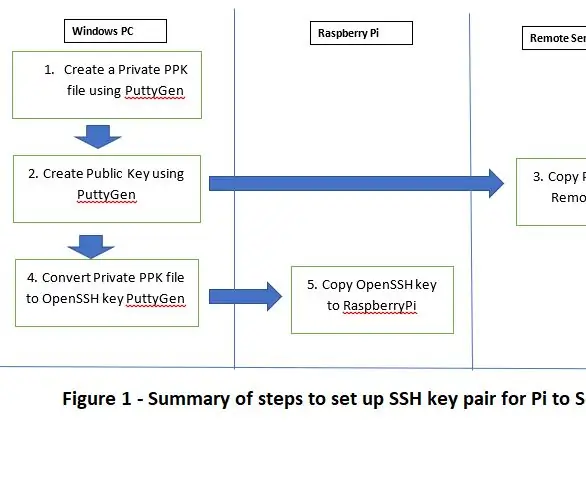

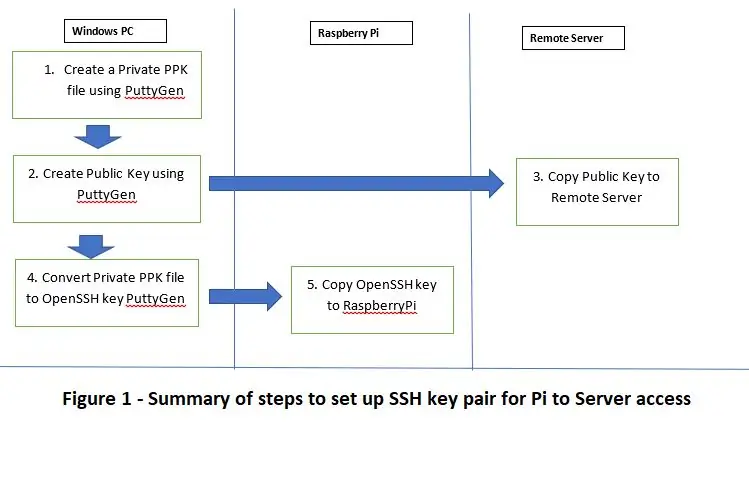

Em resumo, - Veja a Figura 1

a) Em seu PC com Windows, crie um arquivo PPK privado usando PuttyGen

b) Em seu PC com Windows, crie um arquivo PPK público usando PuttyGen (isso é feito automaticamente na etapa a)

b) Em seu PC com Windows, copie a chave pública de seu PC com Windows para o servidor de nuvem remoto

d) Em seu PC com Windows, converta o arquivo PPK privado em uma chave OpenSSH usando PuttyGen

e) Copie a chave OpenSSH do seu PC com Windows para o Raspberry Pi

f) Teste o acesso e a transferência de arquivos do Raspberry Pi para o seu servidor remoto

Etapa 1: A) Criar um arquivo PPK privado, B) Criar uma chave pública e C) Copiar para o servidor remoto

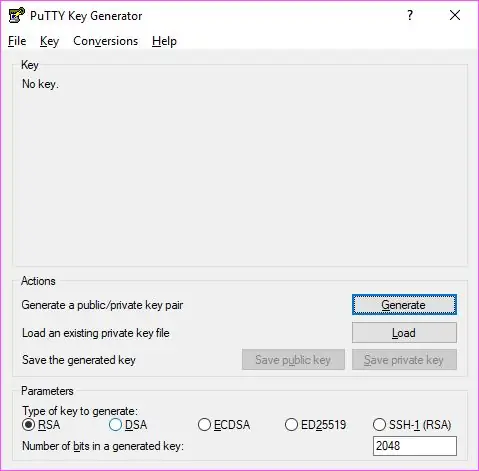

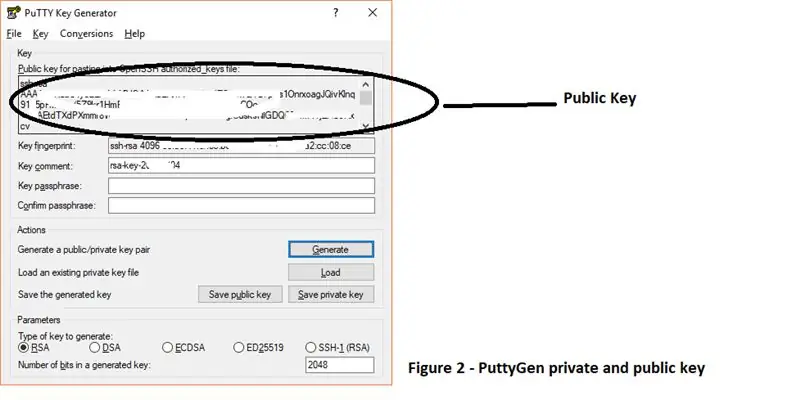

Para criar um arquivo PPK privado, abra o PuttyGen em seu PC com Windows. Você pode acessar o PuttyGen clicando com o botão direito no ícone do putty na barra de tarefas do Windows. No menu PuttyGen, selecione a chave e, em seguida, gere um par de chaves, selecione a opção SSH2-chave RSA. Você será solicitado a definir uma frase secreta ao criar a chave privada e, se definir uma frase secreta, será solicitada durante operações futuras. Salve a chave privada em algum lugar seguro em seu PC com Windows. Em seguida, você verá a chave pública no painel da janela, conforme mostrado na Figura 2.

A seguir, vamos transferir a chave pública para o servidor de nuvem remoto. Abra uma sessão do Putty para o servidor de nuvem remoto usando o Putty. Digamos que você tenha efetuado login como remoteuser1 e faça o seguinte no CLI do servidor de nuvem remoto

cd / home / remoteuser1 (se ainda não houver) mkdir.ssh

nano.ssh / authorized_keys (Você verá uma tela vazia - cole a chave pública mostrada na figura 2, salve e feche este arquivo)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Etapa 2: D) Converter arquivo PPK privado em chave OpenSSH e E) Copiar para o Raspberry Pi

Para converter a chave privada para OpenSSH, abra PuttyGen e então abra a chave privada que você criou anteriormente - vá para a opção Conversões no menu e escolha Exportar chave OpenSSH - certifique-se de que o arquivo que você criou tem o tipo de arquivo.key. Salve-o em algum lugar seguro e abra uma sessão de massa para fazer login no Raspberry Pi. Copie o arquivo de chave para o diretório inicial no Raspberry Pi da conta de usuário que você usou para fazer logon no Raspberry Pi. Digamos que a chave se chame pitobot.key e siga estas etapas:

cd / home / pi

sudo mv pitobot.key / home / pi /

sudo chmod 600 pitobot.key

Agora você está pronto para testar se sua instalação foi bem-sucedida - Novamente, isso é feito a partir do Pi. Lembre-se de que remoteuser1 é a conta no servidor remoto da nuvem em cujo diretório inicial você salvou a chave pública e ipaddress é o endereço ip do servidor remoto da nuvem.

Em primeiro lugar, a partir do Raspberry Pi, vamos fazer logon no servidor de nuvem remoto usando Putty. Digite os seguintes comandos no Raspberry PI CLI. (Se você definiu uma senha longa quando criou uma chave privada, ela será solicitada agora.)

sudo ssh -i /home/pi/pitobot.key remoteuser1 @ ipaddress

Isso o fará login na CLI do servidor de nuvem remoto no diretório inicial de remoteuser1. Ao digitar 'exit; você retornará ao CLI do seu Raspberry Pi.

Em seguida, tente transferir arquivos do servidor de nuvem remoto para o Raspberry Pi. Use os seguintes comandos: (Novamente, se você definiu uma senha longa quando criou uma chave privada, será solicitada agora.)

sudo scp -i /home/pi/pitobot.key remoteuser1 @ ipaddress: //var/www/html/*.* / home / pi /

Isso irá transferir todos os arquivos da pasta / var / www / html / no servidor remoto para a pasta / home / pi / em seu Raspberry Pi. (Os dois pontos são muito importantes) Você pode, obviamente, alterar a ordem dos comandos e transferir arquivos do Pi para o servidor remoto.

Etapa 3: Considerações de segurança

Embora a abordagem do par de chaves SSH melhore a segurança, considere o seguinte:

1. Com os pares de chaves SSH ativados, você deve considerar remover a capacidade dos usuários de fazerem logon diretamente no servidor remoto (você também pode acessar seus servidores usando os pares de chaves Putty no Windows usando o mesmo par de chaves, e também pode considerar a desativação faça login no seu Pi também). Tenha cuidado se você decidir fazer isso e não adote uma abordagem de big bang. Para fazer isso, você deve desabilitar algumas configurações no arquivo de configuração ssh. Tenha muito cuidado ao fazer isso. Os comandos são

nano / etc / ssh / sshd_config

E dentro do arquivo, faça as seguintes alterações

PasswordAuthentication não

UsePAM não

Salve, saia e reinicie o SSH por systemctl restart ssh (Isso é para Debian. Pode ser diferente em diferentes distros Linux)

2) Mantenha todas as suas chaves seguras, caso contrário, você corre o risco de uma violação de dados ou de não ter acesso aos seus servidores. Eu recomendo mantê-los em um cofre seguro, como bitwarden.com, e restringir o acesso a ele por meio de sua política de controle de acesso.

3) O uso de uma frase secreta melhora a segurança, mas pode tornar a automação de tarefas cron, etc., mais difícil. A decisão de usar este e outros recursos deve ser determinada pela avaliação de risco, por exemplo, se você estiver processando dados pessoais, então você precisa de controles maiores / proporcionais.

Recomendado:

Projete seu PCB usando Sprint Layout 2020 com novas atualizações: 3 etapas

Projete seu PCB usando Sprint Layout 2020 com novas atualizações: A maioria dos amantes de eletrônicos faz circuitos eletrônicos usando métodos diferentes. às vezes precisamos fazer PCB para obter saída adequada e reduzir ruídos e acabamento compacto. hoje em dia temos muitos softwares para desenhar o próprio PCB. Mas o problema é o mais

Transmissor Flysky RF alimentado via USB + Fio Conexão de sinal para PC + Simulador de software gratuito: 6 etapas

Transmissor Flysky RF alimentado via USB + Fio Conexão de sinal para PC + Simulador de software gratuito: Se você for como eu, vai gostar de testar seu transmissor RF e aprender antes de bater seu querido avião / drone RF. Isso lhe dará mais diversão, enquanto economiza muito dinheiro e tempo. Para fazer isso, a melhor maneira é conectar seu transmissor RF a você

Lâmpada de plasma xenon + ATUALIZAÇÕES !: 6 etapas

Lâmpada de plasma de xenon + ATUALIZAÇÕES !: Primeiro quero começar com … * LEIA SEMPRE TODO O INSTRUÍVEL ANTES DE FAZER OU VOCÊ PODE SE arrepender! * Este instrutivo envolve alta tensão e ferramentas afiadas, então sempre tenha cuidado. * Se você são incapazes de fazer isso de maneira segura

Crie uma zona segura para dispositivos Android / IOS / WIN10 para permanecerem desbloqueados: 6 etapas

Faça uma zona segura para dispositivos Android / IOS / WIN10 permanecerem desbloqueados: neste artigo, queremos fazer um gadget legal que pode criar uma zona segura para seus dispositivos serem desbloqueados. No final deste projeto, você: Aprenderá como usar um sensor de impressão digital. Aprenderá como emparelhar seus dispositivos com seu gadget de zona segura. Will m

Como compactar os arquivos ISO dos seus backups PSP em arquivos CSO para economizar espaço: 4 etapas

Como compactar os arquivos ISO dos seus backups PSP em arquivos CSO para economizar espaço: Neste instrutivo, mostrarei como compactar os backups dos seus psps de ISO para CSO para economizar espaço em seu stick de memória, usando apenas um software que pode ser usado com o Wine no Ubuntu. Você também precisará de um psp CFW (Cusstom Firm-Ware) para fazer