Índice:

- Etapa 1: HackerBox 0032: conteúdo da caixa

- Etapa 2: Locksport

- Etapa 3: Arduino UNO R3

- Etapa 4: Arduino Integrated Development Environment (IDE)

- Etapa 5: Tecnologia de Sistema de Alarme de Segurança

- Etapa 6: Tecnologia NFC e RFID

- Etapa 7: Módulo RFID PN532

- Etapa 8: teclado de senha

- Etapa 9: Sirene usando a campainha piezoelétrica

- Etapa 10: LED RGB do Shift Register

- Etapa 11: Chave de proximidade magnética

- Etapa 12: Sensores de movimento PIR

- Etapa 13: Tripwire a laser

- Etapa 14: uma máquina de estado do sistema de alarme de segurança

- Etapa 15: Blue Box Phreaking

- Etapa 16: HACK THE PLANET

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:38.

- Última modificação 2025-01-23 15:03.

Este mês, os HackerBox Hackers estão explorando bloqueios físicos e elementos de sistemas de alarme de segurança. Este Instructable contém informações para trabalhar com o HackerBox # 0032, que você pode pegar aqui enquanto durarem os estoques. Além disso, se você gostaria de receber um HackerBox como este diretamente em sua caixa de correio a cada mês, inscreva-se em HackerBoxes.com e junte-se à revolução!

Tópicos e objetivos de aprendizagem para HackerBox 0032:

- Pratique as ferramentas e habilidades do Locksport moderno

- Configure o Arduino UNO e o Arduino IDE

- Explore a tecnologia NFC e RFID

- Desenvolver um sistema de alarme de segurança de demonstração

- Implementar sensores de movimento para o sistema de alarme

- Implementar fios de disparo de laser para o sistema de alarme

- Implemente interruptores de proximidade para o sistema de alarme

- Codifique um controlador de máquina de estado para o sistema de alarme

- Compreenda o funcionamento e as limitações das Caixas Azuis

HackerBoxes é o serviço de caixa de assinatura mensal para eletrônicos DIY e tecnologia de computador. Somos amadores, criadores e experimentadores. Somos os sonhadores dos sonhos. HACK THE PLANET!

Etapa 1: HackerBox 0032: conteúdo da caixa

- HackerBoxes # 0032 Cartão de Referência Coletável

- Arduino UNO R3 com MicroUSB

- Cadeado de prática transparente

- Conjunto de lockpick

- Módulo PN532 RFID V3 com duas tags

- Módulo sensor de movimento PIR HC-SR501

- Dois Módulos Laser

- Módulo sensor de luz fotorresistor

- Componentes do sensor fotorresistor

- Chave de contato de proximidade magnética

- Teclado matricial com 16 teclas

- LED RGB APA106 redondo de 8 mm

- Piezo Buzzer

- Clipe de bateria de 9V com conector UNO barril

- Cabo Micro USB

- Jumpers Dupont de mulher para homem

- ADESIVO DA FERRAMENTA

- Distintivo de lapela INFOSEC exclusivo

Algumas outras coisas que serão úteis:

- Ferro de soldar, solda e ferramentas básicas de solda

- Computador para executar ferramentas de software

- Placa de ensaio sem solda e fios de jumper (opcional)

- Uma bateria de 9 V (opcional)

Mais importante ainda, você precisará de um senso de aventura, espírito faça-você-mesmo e curiosidade de hacker. Eletrônicos hardcore DIY não são uma busca trivial, e as HackerBoxes não são diluídas. O objetivo é o progresso, não a perfeição. Quando você persiste e aproveita a aventura, uma grande satisfação pode ser derivada do aprendizado de novas tecnologias e, felizmente, de fazer alguns projetos funcionarem. Sugerimos que você dê cada passo devagar, atento aos detalhes e não tenha medo de pedir ajuda.

Há uma grande quantidade de informações para membros atuais e potenciais nas Perguntas frequentes dos HackerBoxes.

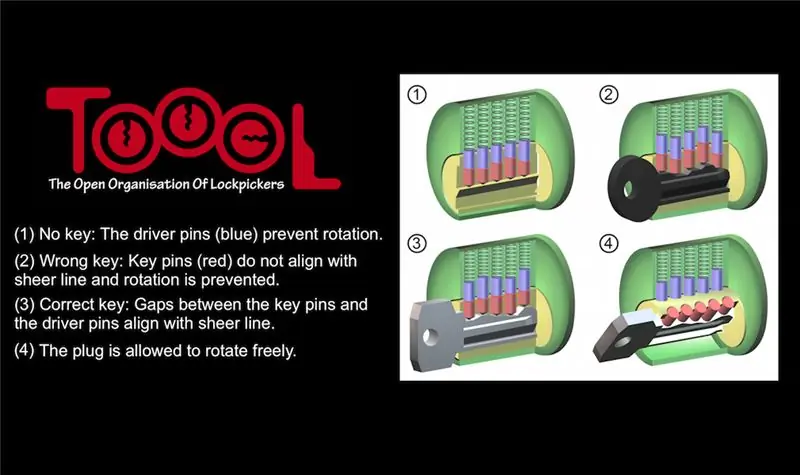

Etapa 2: Locksport

Locksport é o esporte ou recriação de derrotar locks. Os entusiastas aprendem uma variedade de habilidades, incluindo arrombamento de fechaduras, arrombamento de fechaduras e outras técnicas tradicionalmente usadas por serralheiros e outros profissionais de segurança. Os entusiastas do Locksport desfrutam do desafio e da emoção de aprender a derrotar todas as formas de locks, e frequentemente se reúnem em grupos esportivos para compartilhar conhecimento, trocar ideias e participar de uma variedade de atividades recreativas e competições. Para uma boa introdução, sugerimos o MIT Guide to Lock Picking.

TOOOL (The Open Organization Of Lockpickers) é uma organização de indivíduos que se dedicam ao hobby de Locksport, bem como educar seus membros e o público sobre a segurança (ou a falta dela) fornecida por fechaduras comuns. "A missão da TOOOL é promover o conhecimento do público em geral sobre fechaduras e lockpicking. Examinando fechaduras, cofres e outros hardwares e discutindo publicamente nossas descobertas, esperamos desvendar o mistério no qual tantos desses produtos estão imbuídos."

Verificar o calendário no site da TOOOL mostra que você poderá encontrar o pessoal da TOOOL neste verão no HOPE em Nova York e no DEF CON em Las Vegas. Tente encontrar a FERRAMENTA sempre que puder em suas viagens, mostre a eles um pouco de amor e adquira algum conhecimento e incentivo úteis do Locksport.

Mergulhando mais fundo, este vídeo tem algumas boas dicas. Definitivamente, procure o PDF "Lockpicking Detail Overkill" recomendado no vídeo.

CONSIDERAÇÕES ÉTICAS: Analise cuidadosamente e inspire-se seriamente no código de ética estrito da TOOOL, que é resumido nas três regras a seguir:

- Nunca escolha ou manipule com o objetivo de abrir qualquer fechadura que não pertença a você, a menos que você tenha recebido permissão explícita do legítimo proprietário da fechadura.

- Nunca divulgue conhecimento ou ferramentas de lockpicking para indivíduos que você conhece ou que tem motivos para suspeitar que procurariam empregar tais habilidades ou equipamentos de forma criminosa.

- Esteja atento às leis relevantes sobre lockpicks e equipamentos relacionados em qualquer país, estado ou município onde você busque praticar lockpick por hobby ou esportes recreativos.

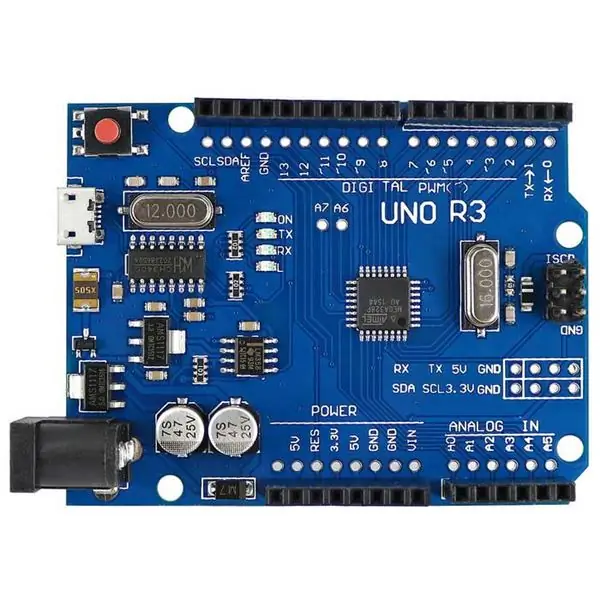

Etapa 3: Arduino UNO R3

Este Arduino UNO R3 foi projetado pensando na facilidade de uso. A porta de interface MicroUSB é compatível com os mesmos cabos MicroUSB usados com muitos telefones celulares e tablets.

Especificação:

- Microcontrolador: ATmega328P (folha de dados)

- Ponte serial USB: CH340G (folha de dados)

- Tensão de operação: 5V

- Tensão de entrada (recomendada): 7-12V

- Tensão de entrada (limites): 6-20V

- Pinos de E / S digital: 14 (dos quais 6 fornecem saída PWM)

- Pinos de entrada analógica: 6

- Corrente DC por pino de E / S: 40 mA

- Corrente DC para 3,3 V Pin: 50 mA

- Memória Flash: 32 KB, dos quais 0,5 KB usados pelo bootloader

- SRAM: 2 KB

- EEPROM: 1 KB

- Velocidade do relógio: 16 MHz

As placas Arduino UNO apresentam um chip de ponte USB / Serial integrado. Nesta variante em particular, o chip ponte é o CH340G. Observe que existem vários outros tipos de chips de ponte USB / Serial usados nos vários tipos de placas Arduino. Esses chips permitem que a porta USB do seu computador se comunique com a interface serial no chip do processador do Arduino.

O sistema operacional de um computador requer um driver de dispositivo para se comunicar com o chip USB / serial. O driver permite que o IDE se comunique com a placa Arduino. O driver de dispositivo específico necessário depende da versão do sistema operacional e também do tipo de chip USB / Serial. Para os chips CH340 USB / Serial, existem drivers disponíveis para muitos sistemas operacionais (UNIX, Mac OS X ou Windows). O fabricante do CH340 fornece esses drivers aqui.

Quando você conecta o Arduino UNO pela primeira vez a uma porta USB do seu computador, uma luz vermelha de energia (LED) acende. Quase imediatamente depois, um LED vermelho do usuário começará a piscar rapidamente. Isso acontece porque o processador vem pré-carregado com o programa BLINK, que agora está rodando na placa.

Etapa 4: Arduino Integrated Development Environment (IDE)

Se você ainda não instalou o IDE do Arduino, pode baixá-lo em Arduino.cc

Se desejar informações introdutórias adicionais para trabalhar no ecossistema Arduino, sugerimos verificar as instruções do HackerBoxes Starter Workshop.

Conecte o UNO ao cabo MicroUSB, conecte a outra extremidade do cabo a uma porta USB no computador e inicie o software Arduino IDE. No menu IDE, selecione "Arduino UNO" em ferramentas> placa. Além disso, selecione a porta USB apropriada no IDE em ferramentas> porta (provavelmente um nome com "wchusb").

Finalmente, carregue um pedaço de código de exemplo:

Arquivo-> Exemplos-> Básico-> Blink

Na verdade, este é o código que foi pré-carregado no UNO e deve estar em execução agora para piscar rapidamente o LED vermelho do usuário. No entanto, o código BLINK no IDE pisca o LED um pouco mais devagar, então depois de carregá-lo na placa, você notará que o piscar do LED mudou de rápido para lento. Carregue o código BLINK no UNO clicando no botão UPLOAD (o ícone de seta) logo acima do código modificado. Veja abaixo o código para as informações de status: "compilando" e depois "enviando". Eventualmente, o IDE deve indicar "Upload concluído" e seu LED deve piscar mais devagar.

Assim que você conseguir baixar o código BLINK original e verificar a mudança na velocidade do LED. Dê uma olhada no código. Você pode ver que o programa liga o LED, espera 1000 milissegundos (um segundo), desliga o LED, espera mais um segundo e depois faz tudo de novo - para sempre.

Modifique o código alterando ambas as instruções "delay (1000)" para "delay (100)". Essa modificação fará com que o LED pisque dez vezes mais rápido, certo? Carregue o código modificado no UNO e seu LED deve piscar mais rápido.

Se sim, parabéns! Você acabou de hackear seu primeiro código embutido.

Depois que sua versão de piscar rápido estiver carregada e em execução, por que não ver se você pode alterar o código novamente para fazer o LED piscar rápido duas vezes e esperar alguns segundos antes de repetir? De uma chance! Que tal alguns outros padrões? Depois de conseguir visualizar um resultado desejado, codificá-lo e observá-lo para funcionar conforme planejado, você deu um enorme passo para se tornar um hacker de hardware competente.

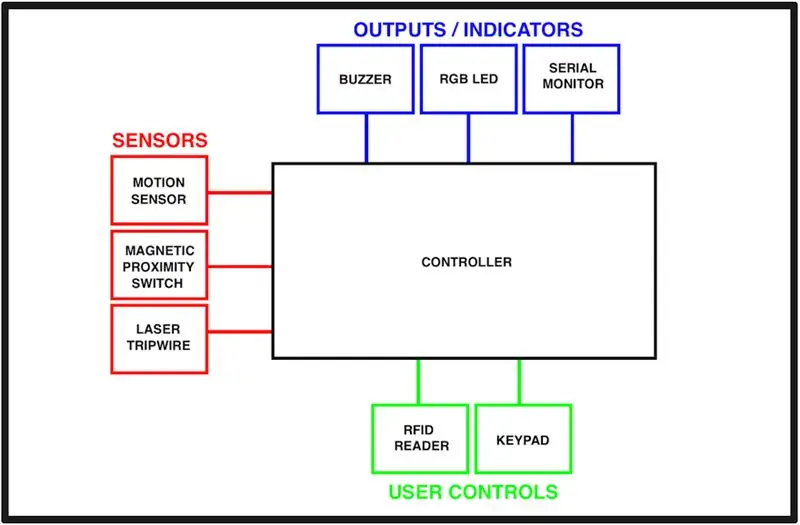

Etapa 5: Tecnologia de Sistema de Alarme de Segurança

O Arduino UNO pode ser usado como controlador para demonstração experimental de um sistema de alarme de segurança.

Sensor (como sensores de movimento, interruptores magnéticos de porta ou fios de disparo a laser) podem ser usados para acionar o sistema de alarme de segurança.

As entradas do usuário, como teclados ou cartões RFID, podem fornecer controle do usuário para o sistema de alarme de segurança.

Indicadores (como campainhas, LEDs e monitores seriais) podem fornecer saída e status aos usuários do sistema de alarme de segurança.

Etapa 6: Tecnologia NFC e RFID

RFID (Radio-Frequency IDentification) é um processo pelo qual os itens podem ser identificados usando ondas de rádio. NFC (Near Field Communication) é um subconjunto especializado dentro da família da tecnologia RFID. Especificamente, o NFC é um ramo do RFID HF (High-Frequency), e ambos operam na frequência de 13,56 MHz. O NFC foi projetado para ser uma forma segura de troca de dados, e um dispositivo NFC é capaz de ser um leitor NFC e uma etiqueta NFC. Este recurso exclusivo permite que dispositivos NFC se comuniquem ponto a ponto.

No mínimo, um sistema RFID compreende uma etiqueta, um leitor e uma antena. O leitor envia um sinal de interrogação para a etiqueta por meio da antena, e a etiqueta responde com suas informações exclusivas. As etiquetas RFID são ativas ou passivas.

As etiquetas RFID ativas contêm sua própria fonte de energia, permitindo a transmissão com um alcance de leitura de até 100 metros. Seu longo alcance de leitura torna as etiquetas RFID ativas ideais para muitas indústrias onde a localização de ativos e outras melhorias na logística são importantes.

As etiquetas RFID passivas não têm fonte de alimentação própria. Em vez disso, eles são alimentados pela energia eletromagnética transmitida do leitor RFID. Como as ondas de rádio devem ser fortes o suficiente para alimentar as tags, as tags RFID passivas têm um alcance de leitura de contato próximo e até 25 metros.

As etiquetas RFID passivas vêm em todas as formas e tamanhos. Eles operam principalmente em três faixas de frequência:

- Baixa frequência (LF) 125 -134 kHz

- Alta Frequência (HF) 13,56 MHz

- Ultra High Frequency (UHF) 856 MHz a 960 MHz

Os dispositivos de comunicação de campo próximo operam na mesma frequência (13,56 MHz) que os leitores e tags RFID HF. Como uma versão do RFID HF, os dispositivos de comunicação de campo próximo tiraram proveito das limitações de curto alcance de sua frequência de rádio. Como os dispositivos NFC devem estar próximos uns dos outros, geralmente não mais do que alguns centímetros, tornou-se uma escolha popular para comunicação segura entre dispositivos de consumo, como smartphones.

A comunicação ponto a ponto é um recurso que diferencia o NFC dos dispositivos RFID típicos. Um dispositivo NFC pode atuar tanto como leitor quanto como etiqueta. Essa capacidade única tornou o NFC uma escolha popular para pagamento sem contato, um fator chave na decisão de participantes influentes na indústria móvel de incluir o NFC em smartphones mais novos. Além disso, os smartphones NFC passam informações de um smartphone para o outro tocando os dois dispositivos juntos, o que transforma o compartilhamento de dados, como informações de contato ou fotografias, em uma tarefa simples.

Se você tem um smartphone, provavelmente ele pode ler e gravar chips NFC. Existem muitos aplicativos interessantes, incluindo alguns que permitem que você use chips NFC para iniciar outros aplicativos, acionar eventos de calendário, definir alarmes e armazenar vários bits de informação. Aqui está uma tabela de quais tipos de tags NFC são compatíveis com quais dispositivos móveis.

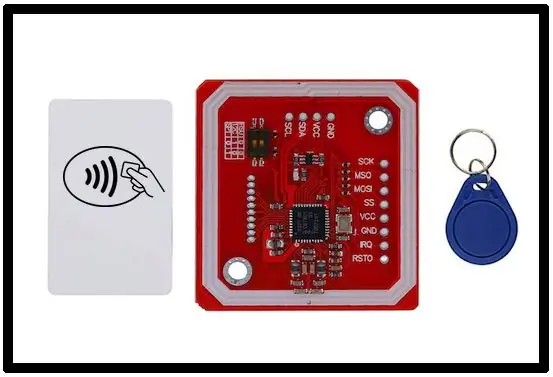

Em relação aos tipos de etiqueta NFC incluídos, o cartão branco e o chaveiro azul contêm chips Mifare S50 (folha de dados).

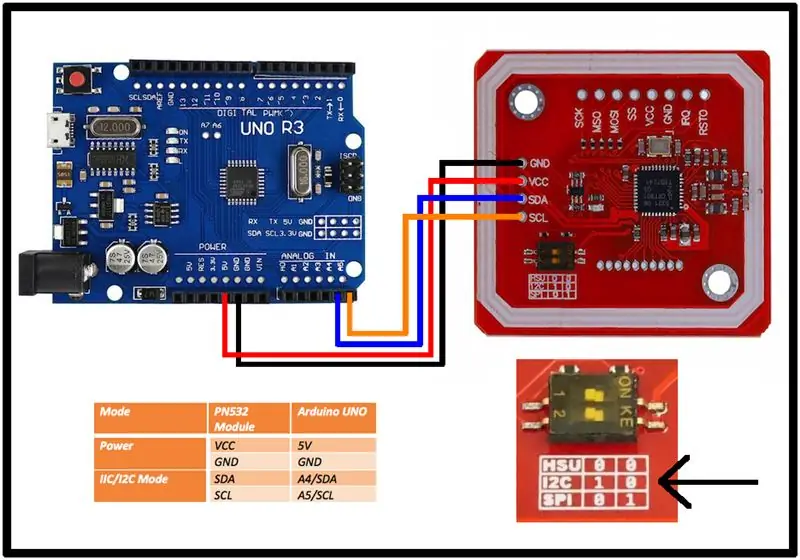

Etapa 7: Módulo RFID PN532

Este módulo NFC RFID é baseado no NXP PN532 (folha de dados) repleto de recursos. O módulo quebra quase todos os pinos IO do chip NXP PN532. O design do módulo fornece um manual detalhado.

Para usar o módulo, iremos soldar no cabeçalho de quatro pinos.

O interruptor DIP é coberto com fita Kapton, que deve ser removida. Em seguida, as chaves podem ser definidas para o modo I2C, conforme mostrado.

Quatro fios são usados para conectar o conector aos pinos do Arduino UNO.

Duas bibliotecas devem ser instaladas no Arduino IDE para o módulo PN532.

Instale a Biblioteca NDEF para Arduino

Instale a Biblioteca PN532 para Arduino

Depois que as cinco pastas forem expandidas para a pasta Bibliotecas, feche e reinicie o Arduino IDE para "instalar" as bibliotecas.

Carregue este pedaço de código Arduino:

Arquivos-> Exemplos-> NDEF-> ReadTag

Defina o Monitor serial para 9600 baud e carregue o esboço.

A digitalização dos dois tokens RFID (o cartão branco e o chaveiro azul) produzirá os dados de digitalização para o monitor serial da seguinte forma:

Not FormattedNFC Tag - Mifare Classic UID AA AA AA AA

O UID (identificador único) pode ser usado como um mecanismo de controle de acesso que requer aquele cartão específico para acesso - como para destravar uma porta, abrir um portão ou desarmar um sistema de alarme.

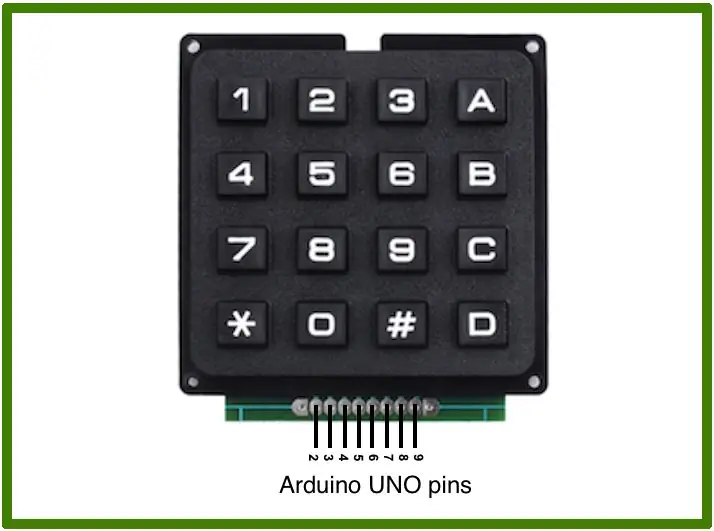

Etapa 8: teclado de senha

Um teclado pode ser usado para inserir uma senha para obter acesso - como para destrancar uma porta, abrir um portão ou desarmar um sistema de alarme.

Depois de conectar o teclado ao Arduino conforme mostrado, baixe a Biblioteca do teclado nesta página.

Carregue o esboço:

Arquivo-> Exemplos-> Teclado-> HelloKeypad

E então modifique estas linhas de código:

byte const ROWS = 4; byte const COLS = 4; chaves char [ROWS] [COLS] = {{'1', '2', '3', 'A'}, {'4', '5', '6', 'B'}, {'7', '8', '9', 'C'}, {'*', '0', '#', 'D'}}; byte rowPins [ROWS] = {6, 7, 8, 9}; byte colPins [COLS] = {2, 3, 4, 5};

Use o monitor serial para observar quais teclas do teclado estão sendo pressionadas.

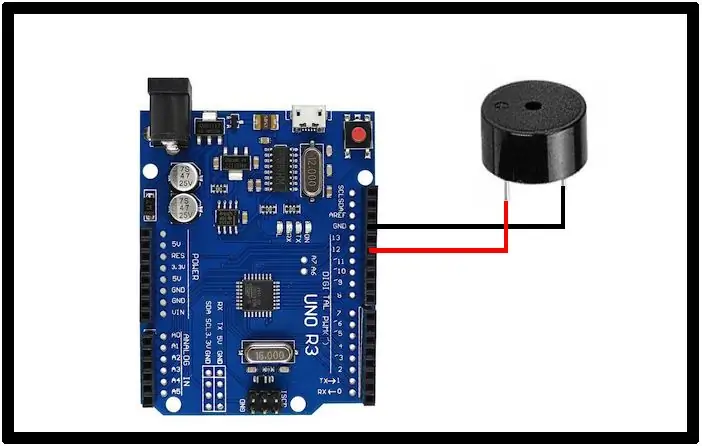

Etapa 9: Sirene usando a campainha piezoelétrica

Qual sistema de alarme não precisa de uma sirene de alarme?

Conecte o Piezo Buzzer conforme mostrado. Observe o indicador "+" na campainha.

Experimente o código em anexo no arquivo siren.ino

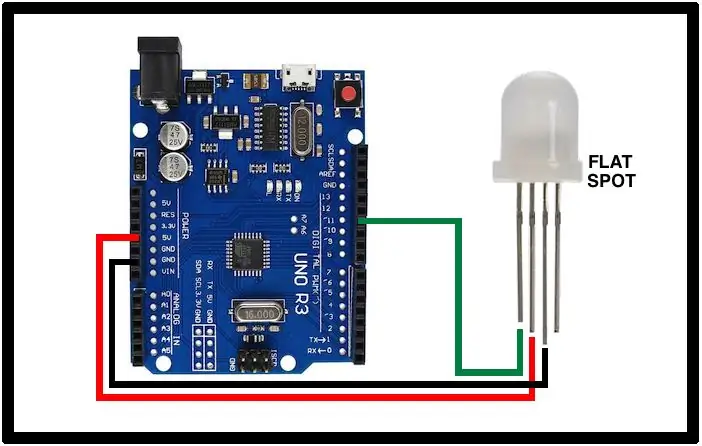

Etapa 10: LED RGB do Shift Register

O APA106 (folha de dados) é composto por três LEDs (vermelho, verde e azul) empacotados junto com um driver de registro de deslocamento para suportar uma entrada de dados de pino único. O pino não utilizado é uma saída de dados que permitiria que as unidades APA106 fossem encadeadas se estivéssemos usando mais de uma.

O tempo do APA106 é semelhante ao WS2812 ou à classe de dispositivos amplamente conhecida como NeoPixels. Para controlar o APA106, usaremos a Biblioteca FastLED.

Experimente o esboço onepixel.ino anexado que usa FastLED para alternar as cores em um APA106 conectado ao pino 11 do Arduino UNO.

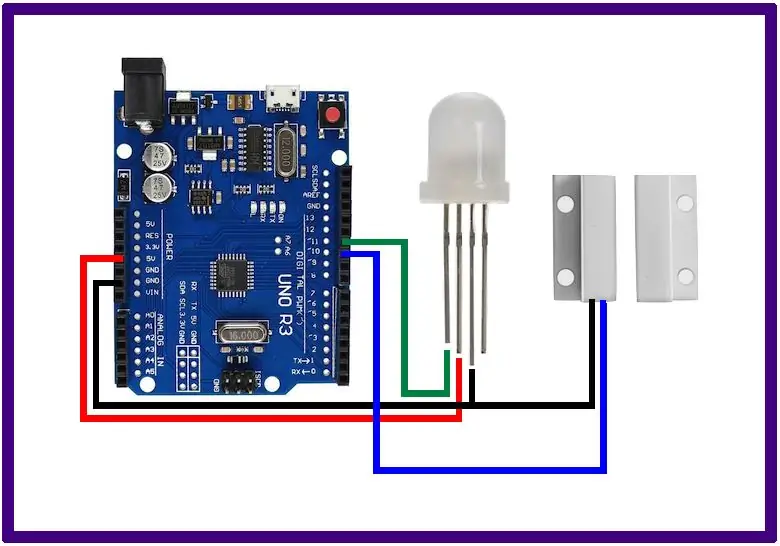

Etapa 11: Chave de proximidade magnética

Uma chave de proximidade magnética (ou chave de contato) é freqüentemente usada em sistemas de alarme para detectar o estado aberto ou fechado de janelas ou portas. Um ímã de um lado fecha (ou abre) uma chave do outro lado quando eles estão próximos. O circuito e o código aqui mostram como essas "chaves de proxy" podem ser facilmente usadas.

Observe que o comutador proxy incluído é "N. C." ou normalmente fechado. Isso significa que quando o ímã não está perto da chave, a chave está fechada (ou conduzindo). Quando o ímã está perto do interruptor, ele se abre ou para de conduzir.

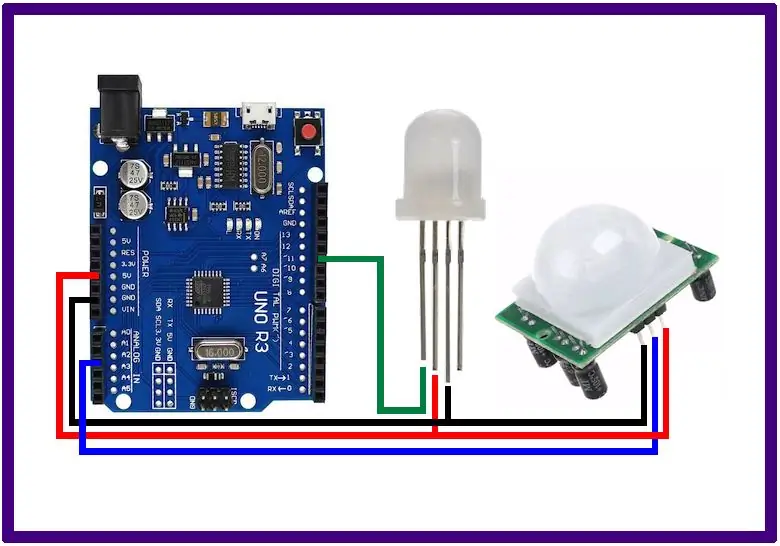

Etapa 12: Sensores de movimento PIR

O HC-SR501 (tutorial) é um detector de movimento baseado em um sensor infravermelho passivo (PIR). Os sensores PIR medem a radiação infravermelha (IR) de objetos em seu campo de visão. Todos os objetos (em temperaturas normais) emitem energia térmica na forma de radiação. Esta radiação não é visível ao olho humano porque ocorre principalmente em comprimentos de onda infravermelhos. No entanto, pode ser detectado por dispositivos eletrônicos, como sensores PIR.

Conecte os componentes conforme mostrado e carregue o código de exemplo para deleitar seus olhos em uma demonstração simples de iluminações de LED ativadas por movimento. O movimento de ativação faz com que o código de exemplo alterne a cor do LED RGB.

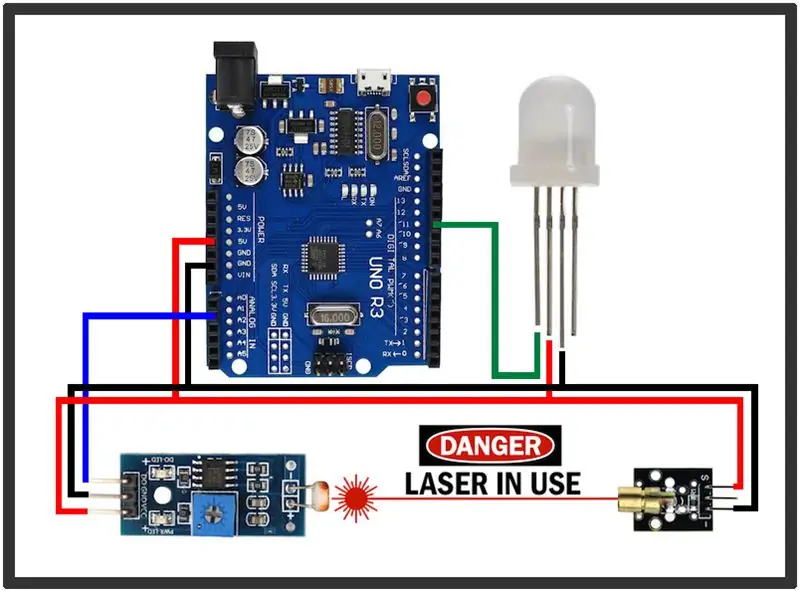

Etapa 13: Tripwire a laser

Um laser combinado com um módulo de sensor de luz é um bom fio de disparo a laser para detectar intrusos.

O módulo sensor de luz inclui um potenciômetro para definir um limite de disparo e um comparador para acionar um sinal digital ao cruzar o limite. O resultado é uma solução robusta e pronta para uso.

Alternativamente, você pode tentar rodar seu próprio detector de laser organizando um LDR vazio e um resistor de 10K como um divisor de tensão alimentando uma entrada analógica (não digital). Neste caso, o limiar é feito dentro do controlador. Veja este exemplo.

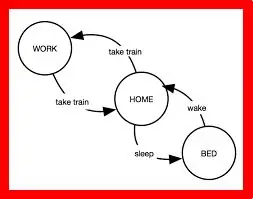

Etapa 14: uma máquina de estado do sistema de alarme de segurança

Os elementos demonstrados podem ser combinados em um sistema de alarme experimental básico. Um exemplo implementa uma máquina de estado simples com quatro estados:

ESTADO1 - ARMADO

- Ilumine o LED para AMARELO

- Ler Sensores

- Sensores desarmados -> ESTADO2

- Código de teclado correto inserido -> ESTADO3

- Leitura correta de RFID -> ESTADO3

ESTADO2 - ALARME

- Iluminar LED para VERMELHO

- Soar a sirene na campainha

- Botão de saída "D" pressionado -> ESTADO3

ESTADO 3 - DESARMADO

- Iluminar LED para VERDE

- Desligue a sirene no buzzer

- Botão Armar "A" pressionado -> ESTADO1

- Botão NewRFID "B" pressionado -> ESTADO4

ESTADO4 - NEWRFID

- Iluminar LED para AZUL

- Cartão digitalizado (ADICIONE) -> ESTADO3

- Botão de saída "D" -> ESTADO3

Etapa 15: Blue Box Phreaking

O Blue Box era um dispositivo eletrônico de hacking (phreaking) que reproduzia os tons usados para comutar chamadas telefônicas de longa distância. Eles permitiram rotear suas próprias chamadas e contornar a comutação e cobrança telefônica normal. As caixas azuis não funcionam mais na maioria dos países, mas com um Arduino UNO, teclado, campainha e LED RGB, você pode construir uma réplica de caixa azul legal. Verifique também este projeto semelhante.

Existe uma conexão histórica muito interessante entre as Blue Boxes e a Apple Computer.

O Projeto MF tem algumas informações interessantes sobre uma simulação viva e dinâmica de sinalização telefônica SF / MF analógica, exatamente como era usada na rede telefônica dos anos 1950 até os anos 1980. Ele permite que você faça chamadas de "caixa azul", exatamente como os phreaks de antigamente.

Etapa 16: HACK THE PLANET

Se você gostou deste Instrucable e gostaria de ter uma caixa térmica com projetos de tecnologia de computador e eletrônicos hackeáveis em sua caixa de correio a cada mês, junte-se à revolução navegando em HackerBoxes.com e assinando a caixa surpresa mensal.

Entre em contato e compartilhe seu sucesso nos comentários abaixo ou na página do HackerBoxes no Facebook. Certamente, deixe-nos saber se você tiver alguma dúvida ou precisar de ajuda com alguma coisa. Obrigado por fazer parte do HackerBoxes!

Recomendado:

HackerBox 0060: Playground: 11 etapas

HackerBox 0060: Playground: Saudações aos HackerBox Hackers de todo o mundo! Com o HackerBox 0060 você experimentará o Adafruit Circuit Playground Bluefruit com um poderoso microcontrolador Nordic Semiconductor nRF52840 ARM Cortex M4. Explore a programação embutida com

HackerBox 0041: CircuitPython: 8 etapas

HackerBox 0041: CircuitPython: Saudações para HackerBox Hackers em todo o mundo. HackerBox 0041 nos traz CircuitPython, MakeCode Arcade, o Atari Punk Console e muito mais. Este Instructable contém informações para começar a usar o HackerBox 0041, que pode ser adquirido h

HackerBox 0058: Codificar: 7 etapas

HackerBox 0058: Codificar: Saudações aos HackerBox Hackers de todo o mundo! Com HackerBox 0058 vamos explorar a codificação de informações, códigos de barras, códigos QR, programação do Arduino Pro Micro, monitores LCD integrados, integração de geração de código de barras dentro de projetos Arduino, inp

HackerBox 0057: Modo de segurança: 9 etapas

HackerBox 0057: Modo de segurança: Saudações aos hackers do HackerBox em todo o mundo! HackerBox 0057 traz uma vila de IoT, Wireless, Lockpicking e, claro, Hardware Hacking direto para o seu laboratório doméstico. Exploraremos a programação de microcontroladores, explorações de IoT Wi-Fi, Bluetooth int

HackerBox 0034: SubGHz: 15 etapas

HackerBox 0034: SubGHz: este mês, os hackers HackerBox estão explorando Rádio Definido por Software (SDR) e comunicações de rádio em frequências abaixo de 1 GHz. Este Instructable contém informações para começar a usar o HackerBox # 0034, que pode ser adquirido aqui enquanto fornece