Índice:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:37.

- Última modificação 2025-01-23 15:03.

Este Instructable demonstrará um método de anonimato sem fio automático usando dois aplicativos de segurança.

Etapa 1: Baixar os aplicativos

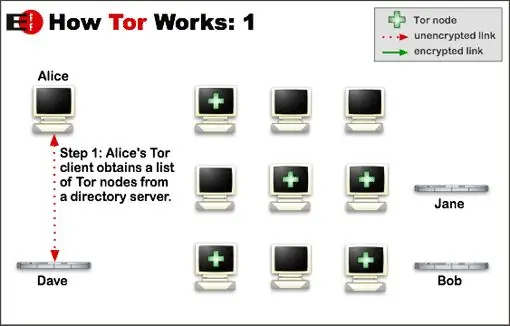

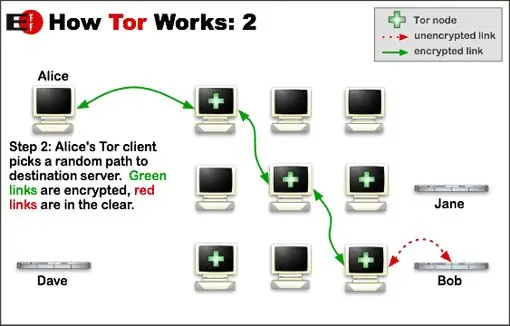

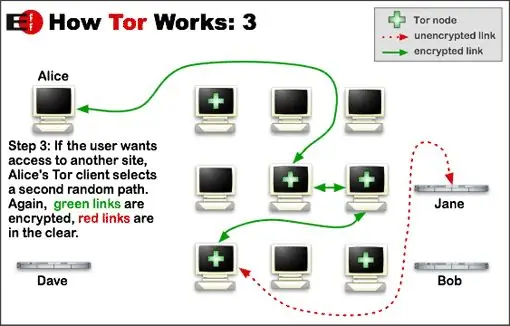

Fonte da imagem: https://commons.wikimedia.org/wiki/File:Tor-onion-network.png, usado com permissão (https://privacycanada.net/).

Os dois aplicativos que usaremos são chamados de MadMACs e TOR.

Quando um computador se conecta a uma rede sem fio, ele geralmente obtém um IP por meio de um servidor DHCP, que é basicamente um método de fornecer IPs dinâmicos para que todos não tenham que se sentar e descobrir qual IP todos estão usando e, em seguida, definir manualmente um em sua própria máquina. Quando uma solicitação é feita a um servidor DHCP, duas informações são registradas, seu endereço MAC e seu nome de host. O que o MadMACs faz é randomizar ambos para você automaticamente toda vez que você inicializa, ou toda vez que você instrui manualmente o software para fazer isso.

Uma vez que o seu computador esteja conectado à rede, randomizado ou não, a maior parte do tráfego que sai do seu PC fica livre. Portanto, qualquer administrador de rede ou usuário * nix com software livre pode espionar tudo o que você faz. O TOR resolve esse problema por meio de um conjunto de aplicativos que anonimiza seu ponto de conexão e criptografa todo o seu tráfego. Assim, com os dois softwares instalados, você escondeu sua identidade da rede e tornou todo o seu tráfego ilegível para qualquer outra pessoa na rede que você optou por se conectar. (Desculpe, não, como o madmacs funciona, mas é bastante autoexplicativo)

Etapa 2: Instalação e configuração do MadMACS

Para o usuário normal, a instalação do MadMACS é bastante direta. Basta clicar em OK ou SIM para todas as opções, certificando-se de selecionar sua placa sem fio para randomização. Na janela de configuração 5 do programa MadMACs, você tem a opção de digitar um prefixo para o endereço MAC aleatório. Isso apenas identifica a marca do MAC para o servidor DHCP, você pode encontrar um banco de dados de prefixos aqui Usuários avançados e paranóicos: Para usuários superparanóicos que legitimamente não confiam em código pré-compilado de editores virtualmente desconhecidos, a fonte é fornecida com o programa compilado. Eu fiz uma instrução sobre como fazer isso. O compilador está disponível em AUTOIT, aqui. Você quer a versão 3.

Etapa 3: Instalando o Tor

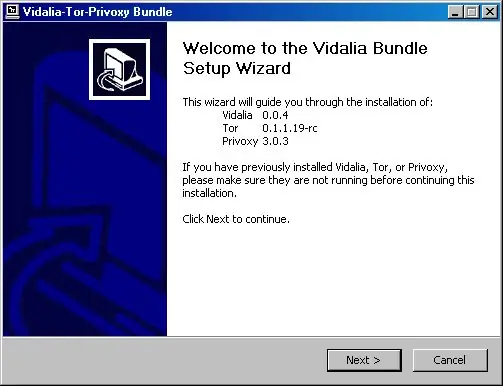

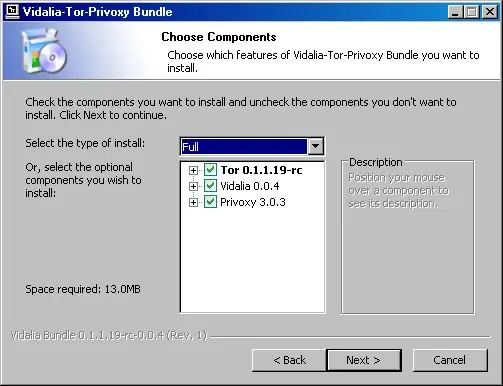

Instalar o TOR é tão fácil quanto instalar qualquer outro programa. Continue clicando em Avançar até que esteja completamente instalado.

A parte difícil é configurar seus programas para usá-lo. Aqui estão algumas imagens do programa de instalação do Tor, não se preocupe se os números da sua versão forem diferentes e deixe todas as opções marcadas.

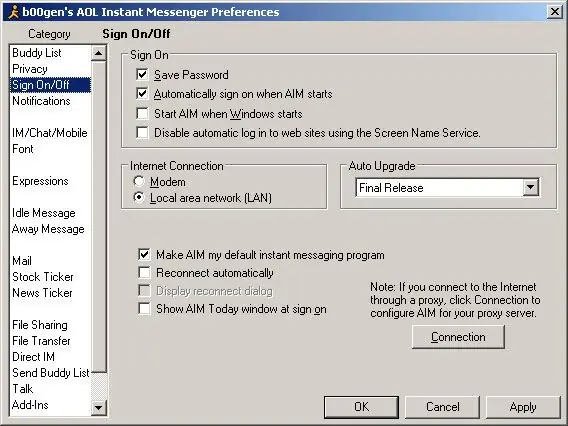

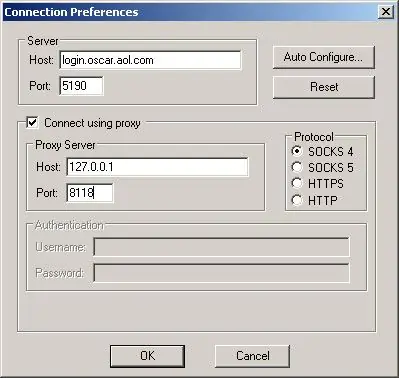

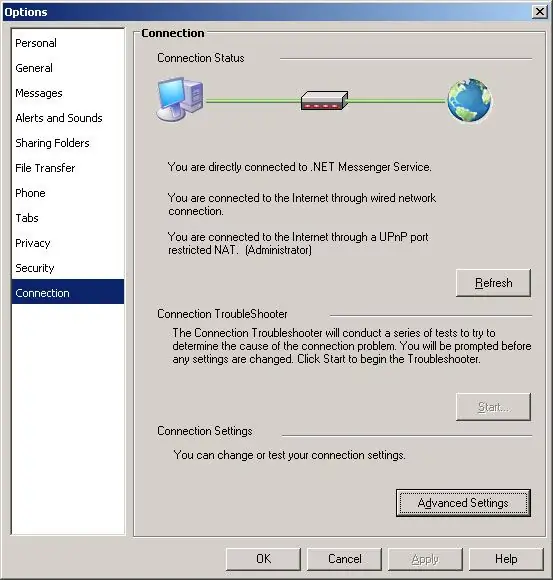

Etapa 4: Configurando Seus Programas para Usar o TOR

TOR é um programa de anonimato que faz interface por meio de um proxy incluído com o pacote. Se você usa o Firefox, é incrivelmente fácil começar a usar o TOR, tudo o que você precisa fazer é ir até a página do complemento Tor Button e instalá-lo. Então, sempre que precisar navegar anonimamente (e com segurança), basta clicar no botão tor e está tudo pronto. Para seus outros programas, você precisa verificar como o programa faz interface com os proxies e inserir manualmente as informações. Como existe uma grande variedade de programas que as pessoas usam, não listarei nenhum aqui, mas fornecerei detalhes mediante solicitação. Deixe um comentário com o nome do programa e responderei com um breve tutorial. Detalhes do Proxy para TOR:: localhost port 8118Or, 127.0.0.1 port 8118Eu adicionei três exemplos de programas que acho que ainda são um pouco populares, cada um é duas fotos com comentários. Os dois primeiros são Aim, os dois segundos são o MSN, os dois terceiros são o sucessor do Pidgin do gaim.

Etapa 5: Certifique-se de que está tudo funcionando

Meu autoteste básico é apontar o Firefox para Whatismyip e ter certeza de que não é meu IP doméstico. para testá-lo em campo, alterne o botão tor enquanto pressiona sua tecla de atualização, quando o botão tor está ligado, deve ser um IP diferente de quando está desligado. Se tudo funcionar, seu laptop irá inicializar com um MAC aleatório e nome de host, e o TOR iniciará e permitirá que você criptografe todo o seu tráfego. Comprovou-se que os nós de saída do TOR ainda poderiam espionar seu tráfego. Para uma navegação segura na web por meio de um nó de saída, você pode usar sites como https://www.conceal.ws/, que criptografam o tráfego durante toda a sessão. Mais sites como este seriam bem-vindos. Quaisquer problemas, sinta-se à vontade para comentar. Por enquanto, fique anônimo.

Recomendado:

Desinfetante de mãos automático: 8 etapas

Desinfetante automático para mãos: a pandemia COVID-19 se tornou algo que o público ouviu com frequência durante 2020. Todo cidadão que ouvir a palavra “COVID-19” pensará imediatamente na palavra “Perigoso”, “Mortal”, “Mantenha-se limpo”, E outras palavras. Este COVID-19 também

Distribuidor automático de desinfetante para as mãos faça você mesmo: 6 etapas

Distribuidor automático de desinfetante para as mãos DIY: Neste projeto, vamos construir um distribuidor automático de desinfetante para as mãos. Este projeto usará Arduino, sensor ultrassônico, bomba de água e desinfetante para as mãos. Um sensor ultrassônico é usado para verificar a presença de mãos abaixo da saída da máquina sanitizadora

Como construir um sistema automático de irrigação de plantas faça você mesmo com alertas WiFi: 15 etapas

Como construir um sistema de irrigação automática de plantas DIY com alertas WiFi: Este é o projeto concluído, um sistema de irrigação automática de plantas DIY controlado via #WiFi. Para este projeto utilizamos o Kit de Submontagem do Sistema de Jardim Automático Auto-Rega da Adosia. Esta configuração usa válvulas solenóides de água e um mois de solo analógico

Alimentador automático de plantas WiFi com reservatório - Configuração de cultivo interno / externo - Plantas aquáticas automaticamente com monitoramento remoto: 21 etapas

Alimentador automático de plantas WiFi com reservatório - Configuração de cultivo interno / externo - Plantas aquáticas automaticamente com monitoramento remoto: Neste tutorial, demonstraremos como configurar um sistema alimentador de plantas interno / externo personalizado que rega automaticamente as plantas e pode ser monitorado remotamente usando a plataforma Adosia

Construir um reservatório de irrigação automático com alertas WiFi para configurações de cultivo: 11 etapas

Construir um reservatório de rega automática com alertas WiFi para configurações de cultivo: neste projeto tutorial DIY, mostraremos como construir um reservatório de rega automática com alertas de WiFi para uma configuração de cultivo ou sistema de rega automática para seus animais, como cães, gatos, galinhas, etc