Índice:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:37.

- Última modificação 2025-01-23 15:03.

Ao conectar o Raspberry Pi ao mundo externo, você precisa pensar na segurança. Aqui estão 5 dicas que você pode usar para proteger seu Raspberry Pi. Vamos começar.

Etapa 1: Vídeo

5 dicas para proteger seu Raspberry Pi em 3 minutos de vídeo. Dê uma olhada.

Etapa 2: Dica nº 1. Mude sua senha

Com a instalação padrão do Raspbian, o nome de usuário padrão é "pi" e a senha é "raspberry". Se você não alterou pelo menos essa senha, qualquer pessoa pode fazer login no seu Pi !!.

Para alterar sua senha, vá para Menu> Preferências> Configuração do Raspberry Pi. Na guia do sistema, clique em alterar senha, insira uma, confirme e clique em OK.

Etapa 3: Dica nº 2. Mantenha o Raspbian atualizado

De vez em quando, vulnerabilidades de segurança são encontradas no software, então é sempre melhor obter a versão mais recente regularmente. Abra o terminal e digite.

sudo apt-get update

para atualizar suas listas de pacotes, seguindo esse tipo

sudo apt-get dist-upgrade

para obter a versão mais recente dos pacotes do seu Raspberry Pi.

Etapa 4: Dica nº 3. Instalar Fail2ban

Se alguém quiser invadir seu Raspberry Pi, pode tentar adivinhar seu nome de usuário e senha. Provavelmente serão necessárias muitas tentativas, mas isso é chamado de 'força bruta'. Para evitar isso, você pode instalar um programa chamado Fail2ban. Instale usando

sudo apt-get install fail2ban

e um usuário será banido por dez minutos se falhar no login 5 vezes.

Etapa 5: Dica nº 4. Alterar porta SSH padrão

Se você alterar a porta SSH padrão, qualquer pessoa que tentar se conectar precisará saber qual porta usar. Para alterá-lo, abra o terminal e digite, sudo nano / etc / ssh / sshd_config

e mude a linha # Porta 22 para Porta 2222 ou qualquer número de porta que você quiser. Salvar e sair. em seguida, reinicie o SSH com

sudo service ssh restart

Etapa 6: Dica nº 5. Desligue as interfaces que você não precisa

A maneira mais segura de impedir os hackers é não ter nenhuma conexão de rede, mas outra maneira de desligar o sistema um pouco mais é ir ao Menu principal> Preferências> Configurações do Raspberry Pi e selecionar a guia interfaces. Certifique-se de que tudo de que você não precisa está desabilitado.

Etapa 7: é isso

É isso pessoal. Não se esqueça de verificar meus outros artigos instructables.

*** Este instrutível foi inspirado no Magpi # 80.

Recomendado:

Steam Punk seu UPS para obter horas de atividade para seu roteador Wi-fi: 4 etapas (com fotos)

Steam Punk seu UPS para obter horas de atividade para seu roteador Wi-fi: Há algo fundamentalmente desagradável em ter seu UPS convertendo sua bateria de 12 V DC em 220 V AC para que os transformadores que executam seu roteador e fibra ONT possam convertê-la de volta em 12 V DC! Você também está lutando contra o [normalmente

Como proteger e proteger seu telefone e gadget: 4 etapas

Como proteger e proteger seu telefone e gadget: de uma pessoa que perdeu quase tudo (exagerado, é claro). Então, hora da confissão, como dizia minha frase anterior, sou MUITO desajeitada. Se algo não estiver ligado a mim, há uma grande chance de que eu o extravie, esqueça que está em algum lugar

Usando seu telefone Sony Ericsson habilitado para Bluetooth para controlar seu computador: 6 etapas

Usando seu telefone Sony Ericsson habilitado para Bluetooth para controlar seu computador: eu tenho lido sobre instrutíveis há algum tempo e sempre quis fazer algumas das coisas que as pessoas escreveram, mas me peguei olhando coisas que são difíceis de fazer porque são genuinamente difíceis de fazer, ou o

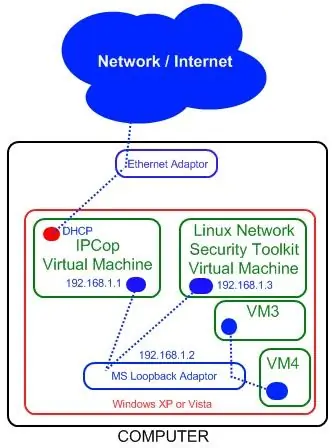

Como: Configurar um firewall de máquina virtual IPCop para proteger seu host do Windows (de graça!): 5 etapas

Como: Configurar um firewall de máquina virtual IPCop para proteger seu host Windows (de graça!): Resumo: O objetivo deste projeto é usar IpCop (distribuição gratuita de Linux) em uma máquina virtual para proteger um sistema host Windows em qualquer rede. IpCop é um firewall baseado em Linux muito poderoso com funções avançadas como: VPN, NAT, Intrusion Det

Obtenha o máximo do seu iPod - Dicas para iPod: 7 etapas

Obtenha o máximo do seu ipod - Dicas sobre ipod: Olá a todos, este é meu primeiro instrutível e é sobre como tirar o máximo proveito do seu ipod. Estarei dando dicas sobre o que tenho feito no meu Ipod Classic (6G). Espero que todos gostem. :) NOTA: ESTE INSTRUÍVEL NÃO É COMPATÍVEL COM IPOD SHUF