Índice:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:40.

- Última modificação 2025-01-23 15:04.

Tem um cartão de memória antigo? Tem arquivos valiosos que você precisa proteger? Descubra como proteger seus arquivos melhor do que um simples arquivo RAR com senha; porque nesta era moderna, qualquer pessoa com um bom PC pode descriptografá-lo em menos de um dia. Estou usando um cartão Memory Pro Duo de 32 MB do meu PSP, então, caso precise, também posso destruí-lo fisicamente.

Etapa 1: preparações

A primeira coisa que precisamos fazer é formatar nosso meio de armazenamento. Escolha FAT ou FAT32; caso contrário, mantenha todas as configurações padrão e NÃO faça a formatação rápida. Depois disso, você precisará baixar o TrueCrypt em truecrypt.org. Instale e reinicie o seu PC (isso é obrigatório)

Etapa 2: Configurando Nosso Volume - 1

Depois que tudo estiver instalado, abra o meio de armazenamento agora em branco. Copie qualquer arquivo para ele, mas nenhum dos arquivos que deseja ocultar. Eu escolhi este cachorro com excesso de peso.

Etapa 3: Siga o TrueCrypt Wizard

Clique em criar volume. No Assistente de Criação de Volume, selecione "Criar um contêiner de arquivo" Selecione "volume Truecrypt oculto". este é um tipo avançado de volume. se por algum motivo, você tem arquivos que REALMENTE deseja ocultar, isso permite criar dois volumes com duas senhas, e cada senha lhe dará acesso a um volume diferente. Quando ela pedir para selecionar um arquivo, escolha o arquivo que você anteriormente copiado para o seu meio de armazenamento. Para este volume externo, escolha serpent-twofish-aes. O volume externo é um volume falso. Mantenha o algoritmo de hash no padrão. Escolha um pequeno volume para o externo para não parecer suspeito (um-j.webp

Etapa 4: "Decore" seu meio de armazenamento

Parabéns, seu volume está feito. Agora, faça com que o resto do cartão não pareça suspeito caso alguém o encontre. Eu renomei meu arquivo de volume para IMG100, para fazer parecer que uma câmera gerou esses arquivos. Também adicionei arquivos próximos em tamanho de arquivo e também minha senha como um dos arquivos. Você terminou, aproveite a segurança.

Recomendado:

Converta a bateria do seu laptop antigo em um banco de energia: 4 etapas (com imagens)

Converta a bateria de seu laptop antigo em um banco de energia: Neste projeto, mostrarei como converter uma bateria de um laptop antigo em um banco de energia que pode carregar um telefone comum de 4 a 5 vezes com uma única carga. Vamos começar

Criptografia semelhante a Bitcoin em execução no Raspberry Pi: 5 etapas

Criptografia semelhante a Bitcoin em execução no Raspberry Pi: instruções para executar um nó. O sistema operacional US-OS é feito de raspbian executando o pacote us-cryptoplatform. Você não precisa pedir permissão para ingressar. Basta seguir estas instruções simples e execute um nó ganhando criptomoeda a cada minuto

Como buscar dados de um banco de dados Firebase no NodeMCU: 7 etapas

Como buscar dados de um banco de dados Firebase no NodeMCU: para isso, vamos buscar dados de um banco de dados no Google Firebase e buscá-los usando um NodeMCU para análise posterior. REQUISITOS DO PROJETO: 1) NodeMCU ou ESP8266 Controller2) G-Mail conta para a criação de um banco de dados Firebase.3) Baixe o

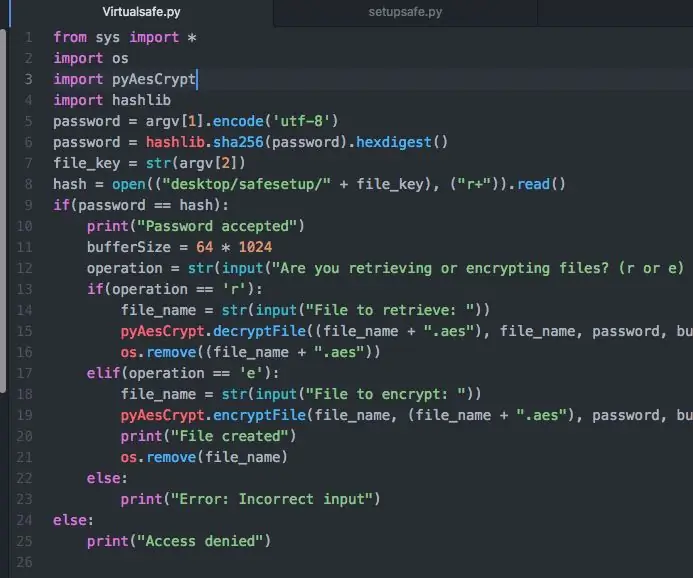

Software de criptografia / descriptografia de segurança Python: 3 etapas

Software de criptografia / descriptografia de segurança Python: neste instrutivo, mostrarei como, com um Python simples, você pode manter seus arquivos seguros usando AES padrão da indústria. Requisitos: - Python 3.7- biblioteca PyAesCrypt- biblioteca hashlibSe você não tiver essas bibliotecas, você pode instalar facilmente por

Converta seu telefone antigo em um switch remoto: 7 etapas (com imagens)

Converta seu telefone antigo em um switch remoto: já se perguntou o que fazer com seus telefones básicos antigos? O advento de um smartphone na última década tornou todos os telefones básicos obsoletos. Apesar de terem uma boa duração da bateria e aparência decente, eles são menos se comparados a smartphones grandes com s